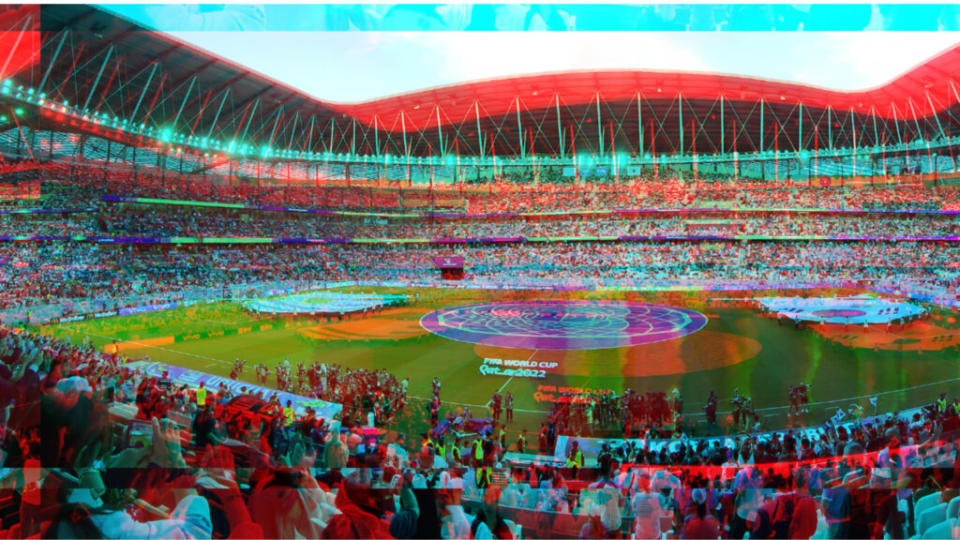

Comment des hackers piègent des supporters de la Coupe du monde au Qatar

Les pirates ne sont pas passés à côté de l’évènement pour se faire de l’argent sur le dos des supporters : mails de phishing, applications frauduleuses, faux sites d’achats, tous les moyens ont été employés pour tromper les internautes imprudents.

Un évènement est toujours synonyme de phishing pour un hacker. La coupe du monde de football au Qatar n’y échappe pas et c’est un véritable tournoi de logiciel malveillant qui se joue en parallèle. Dans un rapport publié ce 29 novembre, les chercheurs en cyber de l’entreprise Group-IB indiquent avoir détecté plus de 16 000 noms de domaines frauduleux avant le tournoi et plusieurs dizaines de faux comptes de réseaux sociaux, ainsi que des applications développées pour tromper les supporters.

Le gouvernement qatari exige des ressortissants étrangers qu’ils installent deux applis mobiles (Hayya et Ehteraz). La première sert de plateforme pour le contrôle de billet pendant le tournoi, tandis que l’autre est un équivalent du pass sanitaire contre le Covid. Au total, 40 imitations de ces applis ont été détectées par l’équipe de chercheurs sur Google Play. Plus de 90 personnes inscrites sur les portails officiels auraient déjà subi un vol de données, selon Group-IB. Les mots de passe de ces comptes ont été dérobés par pirates qui ont exploité des logiciels malveillants de type stealer tels que RedLine et Erbium.

Yahoo Finance

Yahoo Finance